Les attaques informatiques contre le Parti démocrate américain (DCLeaks), la campagne d’Emmanuel Macron (Macronleaks), les Jeux Olympiques de Séoul, la compagnie d’électricité ukrainienne et le virus NotPetya portent la même signature et proviennent, entre autres, d’adresses IP basées en Bulgarie. Que font les autorités de Sofia ?

Les attaques du GRU, le service de renseignement de l’armée russe, contre des cibles aux Etats-Unis, en France, en Ukraine et en Corée du Sud ont été menées à partir de serveurs informatiques loués par une compagnie bulgare, dirigée par un ressortissant ukrainien. Les hackers ont profité de ce dispositif pour pouvoir utiliser des serveurs de manière anonyme et intraçable. Un journaliste de Bivol a aussi pu louer un tel serveur, sous une fausse identité et payant en bitcoins. Nous avons aussi pu rentrer en contact avec le propriétaire ukrainien de la boîte qui a déclaré qu’il était prêt à collaborer à une éventuelle enquête sur ces attaques. Mais à ce jour, il n’a jamais été sollicité car les autorités bulgares ne semblent pas s’intéresser à son entreprise.

L’information que les hackers russes ont utilisé des serveurs liés à la Bulgarie est connue depuis la mi-novembre 2019 grâce à un article du célèbre journaliste américain Andy Greenberg pour le magazine en ligne Wired. Des experts de l’entreprise de sécurité informatique FireEye ont identifié les adresses IP des attaques de phishing contre le Parti démocrate américain (DCLeaks), le parti d’Emmanuel Macron (Macronleaks), les Jeux Olympiques de Séoul, la compagnie d’électricité ukrainienne et le virus NotPetya qui a causé des pertes estimées à 6 milliards de dollars.

Dans toutes ces attaques, les experts ont vu la signature d’un même groupe de hackers, connu sous le nom de SandWorm et lié à l’unité n°744455 du GRU. Cette unité a été identifiée encore dans l’enquête du procureur Muller sur l’ingérence russe dans les élections américaines de 2016. Douze officiers du renseignement militaire russe ont été ainsi accusés par la justice américaine pour avoir pénétré dans les serveurs des Démocrates afin d’y soustraire frauduleusement des emails qui ont été par la suite publiés afin d’influencer le résultat des élections.

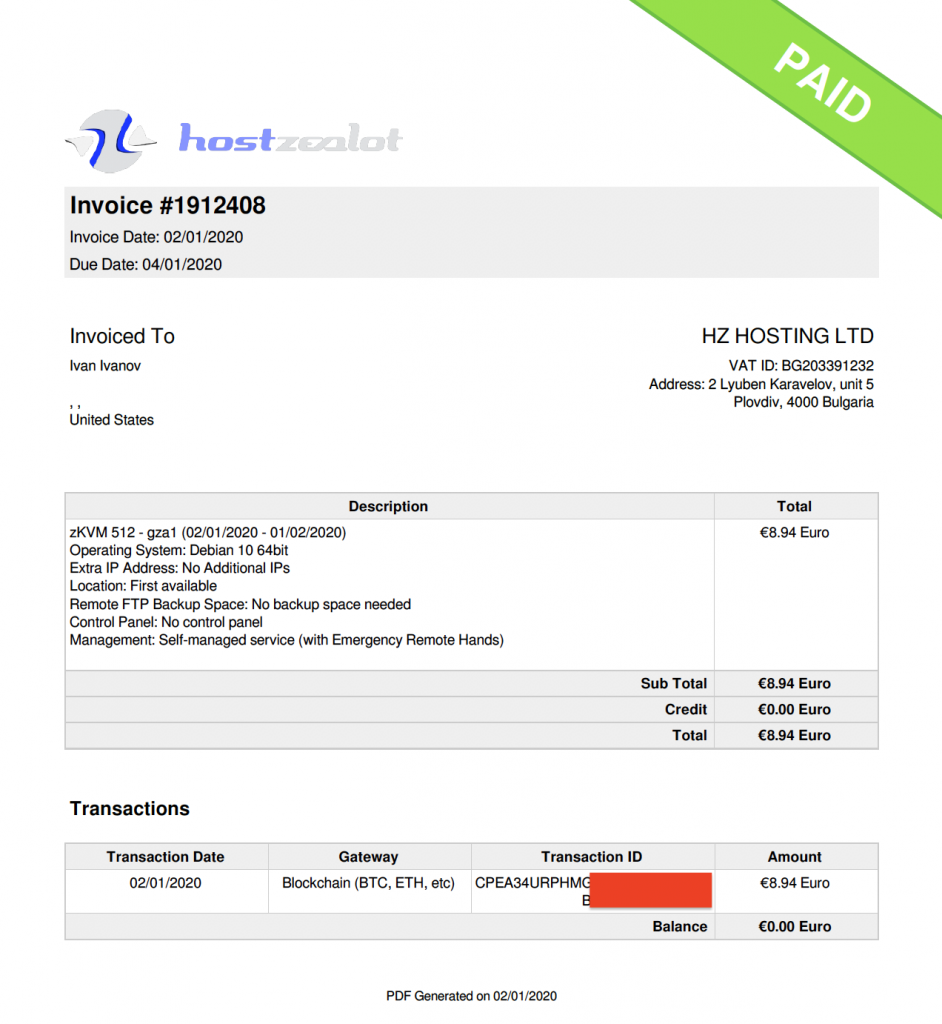

Bivol a étudié les adresses IP identifiées par FireEye lors des différentes attaques et établi que quatre d’entre elles (185.80.53.22, 5.149.248.67, 5.149.249.172, 5.149.254.114) mènent à des serveurs hébergés par l’entreprise bulgare HZ Hosting SARL dont le siège social se trouve à Plovdiv (sud-est), la deuxième ville de Bulgarie après la capitale Sofia.

Phantom firm bought through the Bulgarian Embassy in Kyiv

HZ Hosting SARL est l’appellation juridique sous laquelle est enregistré en Bulgarie le fournisseur d’hébergement et de services Internet HostZealot, qui propose notamment des serveurs à louer. Notre reporter s’est rendu à l’adresse de l’entreprise, située au 2, rue Liouben Karavelov de Plovdiv (2e étage, bureau n°5). Mais à cette adresse nous n’avons trouvé que l’étude d’un avocat, Aleksandar Filev, ainsi qu’un cabinet d’experts-comptables. L’entreprise était une coquille vide.

Dans les registres de commerce, cette entreprise existe depuis 2015, d’abord sous le nom de Global Industrial Company. Elle a été enregistrée par ce même avocat Filev ; son propriétaire et gérant s’appelle Vilko Damianov.

Une rapide enquête sur cet individu fait apparaître qu’il est également propriétaire de plusieurs petites entreprises similaires, domiciliées à cette adresse à Plovdiv ou à une autre à Sofia. Leur point commun est qu’elles ont été toutes rapidement revendues à des étrangers.

Et c’est ce qui est arrivé aussi à Global Industrial Company, qui change de mains à peine un mois après sa création. Son nouveau propriétaire s’appelle Danilo (parfois orthographié Daniel) Eriomka, il est Ukrainien, représenté à Plovdiv par l’avocat Filev au travers d’une procuration délivrée par l’ambassade bulgare à Kiev.

De fait, Eriomka n’a jamais mis les pieds en Bulgarie et toute la gestion de la HZ Holding se fait à distance, par email. Sa comptabilité est prise en charge par Capital 2011, un cabinet d’experts-comptables basé lui-aussi à Plovdiv où on ignorait tout, comme a pu le constater le reporter de Bivol, du propriétaire ukrainien de la HZ Hosting.

HZ Hosting SARL a pourtant une activité bien réelle. Selon son dernier bilan financier, l’entreprise a généré pour l’année 2018 1,3 millions de lévas (la moitié en euros) pour la vente de différents services Internet. Au travers de son site, on peut par exemple, louer un serveur en payant avec une des nombreuses cryptomonnaies en circulation, et ce sans laisser de traces permettant d’identifier l’acquéreur.

Pour tester le système, un journaliste de Bivol a ainsi crée une fausse identité (« Ivan Ivanov » aux Etats-Unis) et a loué un serveur en payant en bitcoins. La facture pour cet achat a été délivrée par une entreprise bulgare et devrait être comptabilisée par elle. Mais le client reste intraçable : il n’existe aucun moyen pour qu’il puisse être identifié.

La transaction s’est passée de manière fluide. Pendant quelques jours sur le serveur loué nous avons laissé un écran avec le texte suivant : « Ce serveur a été loué de façon anonyme et payé en bitcoins pour les besoins d’une enquête journalistique de Bivol.bg.

Eriomka veut bien aider les autorités. Si elles veulent bien le solliciter

Avec l’aide de collègues de YouControl, portail ukrainien recensant les entrepreneurs dans le pays, Bivol a réussi à en savoir plus sur le propriétaire de HZ Hosting et hostzalot.com. Le ressortissant ukrainien Danilo Eriomka existe bel et bien, et il habite à Kharkov, dans l’est du pays.

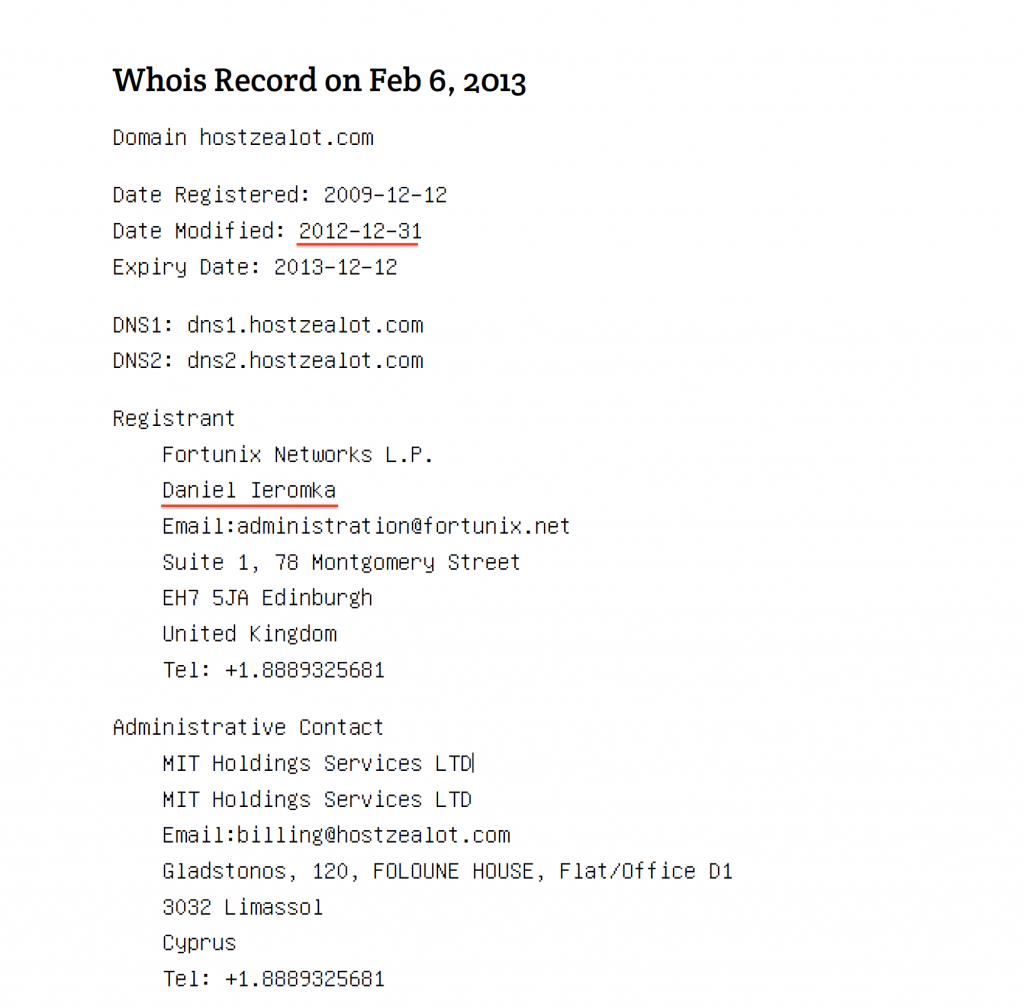

Danilo Eriomka est un informaticien et homme d’affaires qui ne fait pas de business dans son pays natal. En Ukraine, il apparaît uniquement comme le fondateur d’un petit club de foot local. Il se lance dans les affaires en 2012 avec la création de Fortunix Networks L.P., une entreprise de services Internet, qu’il enregistre en Grande-Bretagne.

Danil Eriomka, Photo LinkedIn https://www.linkedin.com/in/dan-ieromka-42171425/

C’est elle qui achète le domaine hostzealot.com à la fin de cette même année 2012. Fortunix Networks L.P ne fait pas long feu outre-Manche mais son nom continue d’être associé aux adresses IP passées sous la propriété de XZ Hosting.

Contacté par Bivol, M. Eriomka a expliqué qu’il avait transféré son business en Bulgarie car il ne voulait plus être domicilié dans une zone off-shore. Il aurait eu également des difficultés à ouvrir un compte bancaire en Grande-Bretagne pour son entreprise Fortunix Networks L.P. Lorsqu’on lui a demandé de commenter le fait que les hackers russes ont une préférence pour ses serveurs, Eriomka a déclaré que son entreprise ne s’intéressait pas à l’activité de ses clients. Mais qu’il était prêt à collaborer s’il venait d’être sollicité de manière officielle par les autorités.

Son « aide » risque néanmoins de ne pas être très utile à cause de l’anonymisation complète du processus de location et de paiement de ses serveurs. Eriomka affirme que son entreprise fait régulièrement des évaluations du risque mais qu’ils ne peuvent pas identifier tous les clients problématiques. Il n’a pas caché que cela est dû principalement au fait que ses serveurs puissent être achetés grâce aux cryptomonnaies et s’est engagé à demander à ses programmeurs d’introduire des contrôles supplémentaires sur le profil des clients.

From Bangladesh to Yambol

La « piste bulgare » dans les agissements des hackers au service de l’Etat russe ne se réduit pas à l’entreprise XZ Hosting de Plovdiv. Deux autres adresses IP utilisées par eux (130.185.250.77 et 130.185.250.171) appartiennent à BeeHosted – Internet Services & Hosting Provider, un fournisseur officiellement basé au Bangladesh mais dont l’adresse physique serait, selon le site ipinfo.io, à Yambol, dans le sud de la Bulgarie. Un autre site de localisation d’adresses IP, attribue ces adresses à l’entreprise bulgare Lir.bg. Selon des experts interrogés par Bivol, il s’agirait de l’ancienne domiciliation de l’ensemble du réseau d’adresses liés aujourd’hui à l’entreprise néerlandaise Global Layer BV, mentionnée dans l’enquête de FireEye.

L’adresse 130.185.250.171 a été identifiée par les spécialistes en cybersécurité d’ESET dans une enquête sur le virus NotPetya qui a attaqué l’Ukraine. A cette adresse est domicilié le domaine transfinance.com[.]ua utilisé dans la propagation du virus ainsi qu’un programme de contrôle et de commande d’un serveur Tor répondant au nom de severalwdadwajunior.

Même si ces liens avec la Bulgarie seraient le fruit du hasard, l’affaire mérite néanmoins une enquête approfondie des services compétents bulgares car il est inquiétant que notre pays soit utilisé comme une plateforme pour des opérations globales de déstabilisation menées par le renseignement russe.

Bivol a soumis plusieurs questions à ce sujet à l’Agence nationale de sécurité (DANS, l’équivalent bulgare de la DGSI) ainsi qu’au service de presse du gouvernement, sans jamais recevoir de réponse. Un cadre du ministère de l’Intérieur travaillant dans le domaine de la cybersécurité, et ayant souhaité garder l’anonymat, nous a néanmoins affirmé qu’à ce jour aucune enquête n’a été menée sur les adresses IP mentionnées dans cet article.

Une enquête d’Atanas Tchobanov et Dimitar Stoïanov

***

Si vous trouvez cet article utile.

Faites un don pour Bivol!

Nous serons très honorés si vous décidez de garder une contribution mensuelle avec l'option Monthly.

Ce formulaire n’est pas publié.

IBAN: BG27 ESPY 4004 0065 0626 02

BIC: ESPYBGS1

Титуляр/Account Holder: Bivol EOOD

При проблеми пишете на support [at] bivol [dot] bg

This post is also available in: