Атаки ГРУ (сейчас – Главное управление Генерального штаба Вооружённых сил России) на информационные сети организаций в США, Франции, Южной Корее и в Украине были предприняты через серверы, арендованные у болгарской компании, чей собственник – гражданин Украины. Хакерам удалось арендовать серверы так, что отследить их невозможно. У репортера Биволъ тоже получилось арендовать сервер анонимно, зарегистрировавшись по поддельному документу и заплатив биткоинами. После этого мы связались с украинским собственником фирмы, где мы арендовали сервер, и он заявил, что готов сотрудничать со следствием по делу о кибер-атаках. Пока, однако, на него никто не выходил, поскольку болгарские службы не заинтересованы в таком расследовании.

Информация о том, что российские хакеры использовали болгарские серверы, появилась еще в середине ноября 2019 года в статье известного американского журналиста Энди Гринберга для журнала Wired. Компания по обеспечению кибербезопасности «ФайрАй» (FireEye) определила IP-адреса, которые использовались в фишинговых атаках на Демократическую партию США («DCLeaks»), партию Эмманюэля Макрона во Франции («MacronLeaks»), сайт Олимпийских игр в Сеуле, электрораспределительные сети на Украине, а также для распространения вируса NotPetya, причинившего ущерб в размере 6 млрд долларов.

Во всех этих случаях эксперты обнаружили почерк хакерской группы подразделения 74455 ГРУ, известной под именем «Песчаный червь». Это было установлено в ходе расследования спецпрокурора Роберта Миллера о вмешательстве России в американские выборы 2016-го года. Миллер обвинил 12 российских офицеров военной разведки во взломе почтовых серверов Демократической партии США и публикации похищенной корреспонденции для влияния на итоги выборов.

Список IP-адресов, использованных хакерами ГРУ, которые были идентифицированы Майком Матонисом из компании «ФайрАй».

Источник: Wired

Биволъ проверил IP-адреса, идентифицированные «ФайрАй» и причастные к различным атакам, и обнаружил, что четыре из них ведут к серверам болгарской компании ООО «ХЗ Хостинг» – 185.80.53.22, 5.149.248.67, 5.149.249.172, 5.149.254.114, зарегистрированной в Пловдиве.

Фантомная компания, купленная с помощью болгарского посольства в Киеве

ООО «ХЗ Хостинг» – юридическая форма хостинг-провайдера HostZealot, который предлагает услуги по аренде web-серверов. Наш репортер приехал по адресу компании в Пловдиве (ул. Любена Каравелова, дом 2, этаж 3, офис 5), где нашёл только кабинет адвоката Александра Филева и офис бухгалтерской фирмы.

Юридически компания существует с 2015 года. Тогда она была зарегистрирована пловдивским адвокатом Филевым под названием «Глобал Индустриал Компани», собственником и директором которой был Вилко Любенов Дамянов.

Поиск по имени и фамилии этого человека показывает, что он является номинальным владельцем нескольких подобных фирм, зарегистрированных в Софии на улице Сан-Стефано, дом 23А и в Пловдиве на улице Любена Каравелова, дом 2. Объединяет эти фирмы то, что впоследствии все они были проданы иностранцам.

То же самое произошло и с ООО «Глобал Индустриал Компани» через месяц после ее создания. Владельцем компании стал Данил Ерёмка из Украины, чьи интересы представлял адвокат Филев по доверенности, выданной посольством Болгарии в Киеве.

Как выяснилось, Ерёмка не приезжал в Болгарию, чтобы приобрести и раскрутить бизнес. Бухгалтерский учёт его фирмы ведёт пловдивский офис компании «Кепитъл 2011», где, как установил наш репортер, с Ерёмкой тоже никто не знаком. Все услуги для ХЗ Хостинг они оказывают удалённо по электронной почте.

Как арендовать сервер анонимно

Однако деятельность ООО «ХЗ Хостинг» реальна: компания генерирует оборот и показывает доход от реализации услуг. Согласно последней годовой финансовой отчетности, чистая выручка в 2018 году составила 1,3 млн левов. На сайте hostzealot.com можно заказать аренду сервера и оплатить услугу любой из популярных криптовалют, не оставляя следов, ведущих к конечному клиенту.

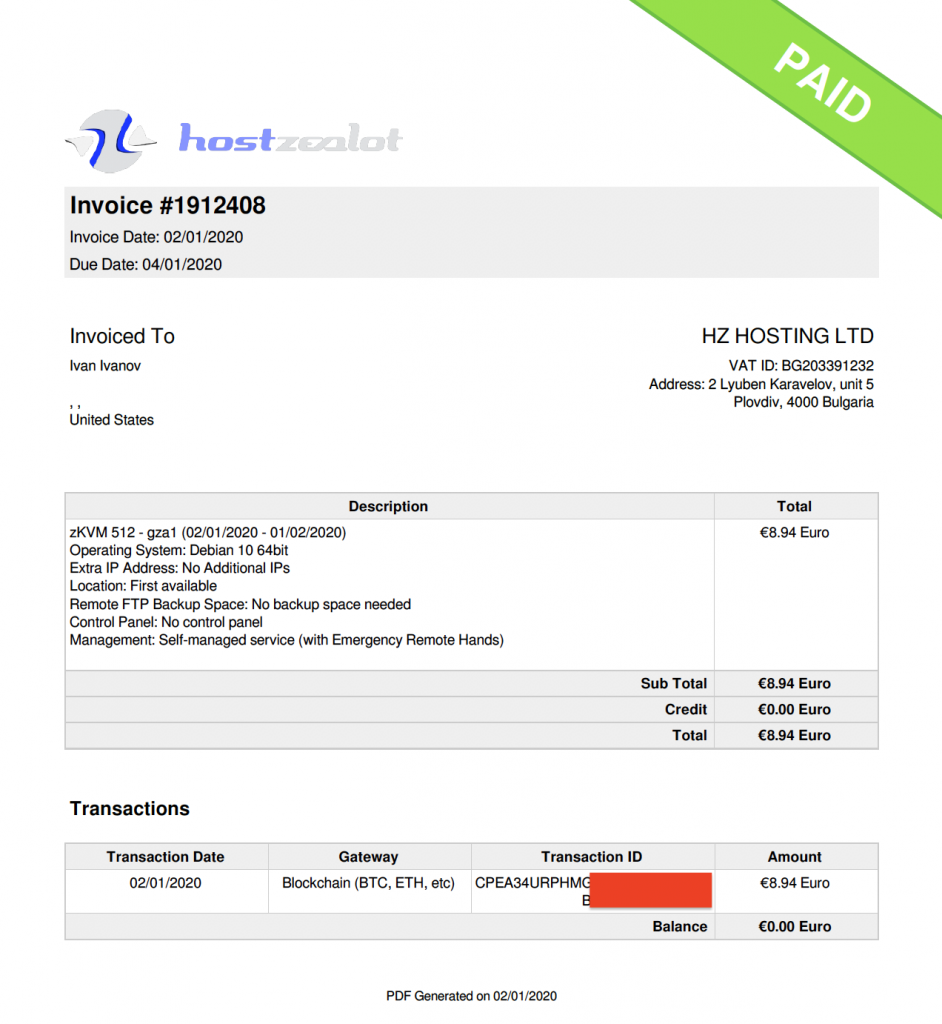

Репортеры Биволъ проверили как это работает. Для этого они зарегистрировали анонимный адрес электронной почты на tutanota.com, зайдя на него через VPN для маскировки исходного IP-адреса. Затем, используя этот адрес электронной почты и поддельный документ Ивана Иванова из США, арендовали сервер на hostzealot.com и оплатили его биткоинами.

Биволъ арендовал сервер у hostzealot.com на имя несуществующего человека и совершил оплату криптовалютой.

Счет за аренду сервера для оплаты биткоинами был выставлен болгарской компанией и должен быть соответствующим образом учтён на бухгалтерских счетах. При этом клиент может скрыть свою реальную личность, и нет никакой возможности его найти.

Весь процесс регистрации и оплаты сервера прошёл гладко, и в течение нескольких дней мы получили доступ к виртуальному web-серверу с операционной системой Linux, на котором разместили страницу с текстом «Этот сервер был куплен анонимно и оплачен биткоинами для нужд журналистского расследования Bivol.bg».

Это доказывает, что любой, в том числе и российский хакер ГРУ, может в считанные минуты купить в Болгарии интернет-сервис, не оставив никаких следов, а затем использовать его для кибер-атак.

Ерёмка поможет властям, если его попросят

С помощью украинских коллег из организации YouControl Биволъ нашёл подробную информацию о владельце ООО «ХЗ Хостинг» и hostzealot.com. Гражданин Украины Данил Ерёмка оказался реальным человеком, живущим в Харькове.

Данил Ерёмка. Фотография из его профиля в LinkedIn, https://www.linkedin.com/in/dan-ieromka-42171425

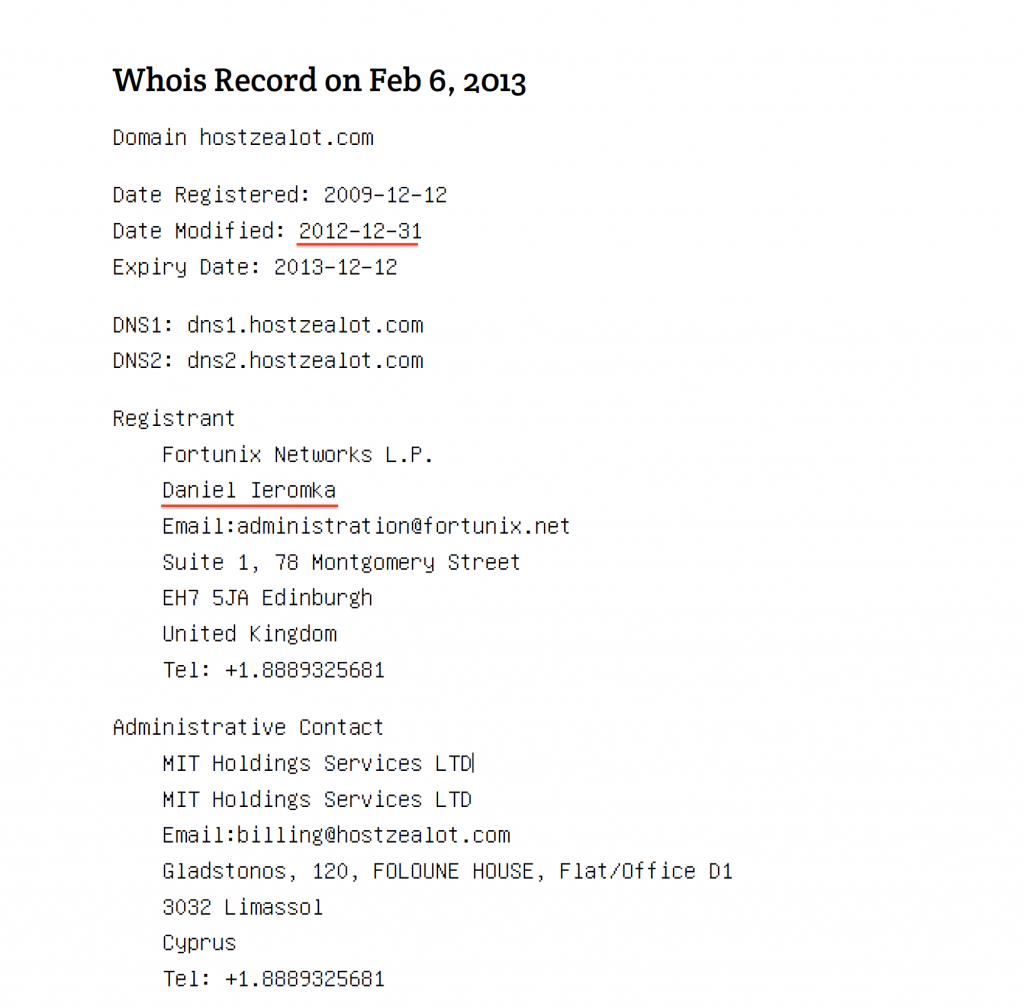

Данил Ерёмка (написание на украинском языке – ДАНИЛО ЄРЬОМКА) – ИТ-специалист, который, однако, не ведёт свой бизнес в родной Украине. Он известен там только как основатель местного футбольного клуба «Тесла». В 2012 году он начал вести бизнес по предоставлению интернет-услуг через британскую компанию Fortunix Networks L.P. От имени этой фирмы в конце 2012 года был куплен домен hostzealot.com.

Fortunix Networks L.P. долго не просуществовала, но имя компании по-прежнему связано с IP-адресами, принадлежащими сейчас ХЗ Хостинг.

Биволъ связался с Данилом Ерёмкой, и тот объяснил, что переместил свой бизнес в Болгарию, потому что не хотел использовать оффшорную регистрацию. Кроме того, в Великобритании у него возникли трудности с открытием банковского счета для Fortunix Networks L.P.

На вопрос о том, не используют ли российские хакеры арендованные у него серверы, Ерёмка ответил, что компания не следит за деятельностью своих клиентов. Но он готов оказать содействие, если к нему официально обратятся представители власти.

Однако его помощь может оказаться бесполезной из-за анонимности процесса заказа и оплаты серверов. По словам Ерёмки, его компания проводит оценку рисков, но идентифицировать всех рисковых клиентов невозможно. Он признал, что в большой степени причиной этому является возможность анонимной оплаты услуг криптовалютами, и пообещал, что его разработчики добавят элементы контроля, которые позволят при необходимости идентифицировать клиентов.

Из Бангладеш в Ямбол

Однако болгарский след в действиях российских государственных хакеров не ограничивается пловдивской компанией ХЗ Хостинг. Ещё два использованных ими IP-адреса – 130.185.250.77 и 130.185.250.171 – принадлежат BeeHosted – провайдеру интернет-услуг и хостинга из Бангладеш, но, согласно сайту IPINFO.io, физически серверы находятся в… Ямболе.

Другой сервис по локализации IP-адресов показывает связь этих адресов с болгарской компанией Lir.bg. Эксперты, опрошенные Биволъ, отметили, что, скорее всего, это старая регистрация сети IP-адресов, которая в настоящее время принадлежит голландской компании Global Layer BV, упоминаемой в исследовании «ФайрАй».

IP-адрес 130.185.250.171 был также обнаружен экспертами по кибербезопасности ESET в ходе исследования вируса NotPetya, атаковавшего Украину. С него был зарегистрирован домен transfinance.com[.]ua, использованный для распространения вируса, и запущен почтовый сервер с именем severalwdadwajunior, который работал в сети Tor.

Даже если болгарский след случаен, он всё же заслуживает расследования со стороны болгарских властей, поскольку посредством подобных схем наша страна может быть платформой для операций российских спецслужб по дестабилизации политической ситуации в мире.

Редакция Биволъ попросила Государственное агентство национальной безопасности (ДАНС) и пресс-службу Правительства прокомментировать результаты расследования о том, что связанные с Болгарией web-ресурсы использовались для атак хакерами ГРУ, но не получила никакого ответа. Источник в министерстве внутренних дел, занимающийся кибербезопасностью, сказал, что изучение обнаруженных экспертами IP-адресов до сих пор не проводились.

Над материалом работали Атанас Чобанов и Димитр Стоянов

***

If you find this article useful.

Pay a Bivol Tax!

We will highly appreciate if you keep the option Monthly.

The form is not published.

IBAN: BG27 ESPY 4004 0065 0626 02

BIC: ESPYBGS1

Титуляр/Account Holder: Bivol EOOD

При проблеми пишете на support [at] bivol [dot] bg

This post is also available in: Болгарский Английский Французский

Для отправки комментария необходимо войти на сайт.