В първата част на поредицата разгледахме инсталацията и използването на програми за защитен чат през интернет, които използват протокола OTR (Off-The-Record).

OTR е считан за най-надеждното средство за защита на съдържанието на комуникацията, тъй като текстът се шифрова локално, от специален софтуер за комуникация и се изпраща до лицето, с което общувате, което единствено може да разшифрова написаното от вас. Съответно единствено вие можете да разшифровате неговите съобщения.

Тук трябва дебело да се подчертае, че OTR не защитава срещу проследяване на идентичността и местоположението на общуващите. OTR не ви прави анонимен. Ако не вземете мерки за прикриване на реалния ви IP адрес, за подслушващите е елементарно да намерят кой сте и къде сте. В много случаи на тях не им и е нужно да вникват вашите неразбиваеми тайни, а просто да знаят, че еди кои си, еди къде си нещо мътят. Следователно истински защитена комуникация означава

Анонимна комуникация

Тук навлизаме в спорна зона от гледна точка на конституционните права на гражданите, които гарантират неприкосновеност на съдържанието на кореспонденцията, но не гарантират по никакъв начин анонимността на кореспонденцията, може би защото Конституцията е писана когато интернет още не се използваше масово. Така или иначе днес масовото използване на интернет за общуване е факт. Факт е и натискът на властите да се снабдят със законов и технически инструментариум, за да се борят срещу анонимността в Мрежата, която те считат за голяма опасност.

Най-доброто средство, за да останете анонимен е да се включите в мрежата Tor. В тази мрежа вашите съобщения пътешестват в криптиран вид през компютрите на трима други участници в Tor. Всеки следващ компютър по веригата добавя слой криптиране и така съобщението обрасва образно казано с шифър като луковица. Ето защо емблемата на Tor e лукова глава.

Друго характерно за тази мрежа е, че тя работи без да помни целия път на комуникацията. Първият компютър пуска съобщението на втория, вторият на третия, но третият не знае адреса на първия и може да направи обратна връзка единствено с втория. Съответно четвъртият не може да направи обратна връзка към втория, нито петият към третия. На практика проследяването на комуникациите в Tor става изключително трудно и енергоемко.

Входът в Tor мрежата е лесен. Достатъчно е да инсталирате и да пуснете браузъра от комплекта Tor Browser Bundle. С него можете да посещавате сайтове без да рискувате да оставите следи от вашето реално местоположение. Желателно е да не държите Tor Browser Bundle на диска си. По-добре е да го стартирате от флашка, а най-добре е флашката да е криптирана с TrueCrypt, така както е описано в първата част на тази поредица. Нищо не пречи да инсталирате Tor Browser Bundle на същия криптиран обем, на който се намира инсталираната по-рано програма за OTR чат.

Всичко това изисква време и търпение, но ако държите на сигурността си е излишно да ви убеждаваме в ползата от това да сте прилежен ученик. Така, ако сте следвали правилно инструкциите, вече имате инсталирана програма за OTR чат, имате и Tor, но те не комуникират автоматично. Нужни са допълнителни настройки, за да прекарате чата през тунела на Tor мрежата. В програмата за чат трябва да конфигурирате Proxy на адрес 127.0.0.1 порт 9050.

Ако успеете, добре! Вече имате пълна инсталация OTR + Tor. Твърде вероятно е обаче всичко това ви звучи като китайски и дори с най-подробната инструкция в ръка да не намерите къде и как да въведете проклетото прокси.

Балансът сигурност/ползваемост

Тук опираме до един фундаментален дебат за криптографията и технологиите за защита на комуникацията: можем ли да правим компромиси с нивото на защита в името на по-лесна и достъпна употреба на тези технологии?

От една страна на барикадата са специалистите, които настояват за прецизност във всеки детайл от инсталацията и заклеймяват всеки опит да се спести от сигурността в името на ползваемостта. Според тях ако искате истинска сигурност, то всички описани по-горе програми трябва да се изхвърлят в кофата, заедно с криптираната флашка и компютъра, на който сте я ползвали.

Аргументът на спецовете е, че не може да се има доверие на самата операционна система, която може да е заразена с вирус, регистриращ и изпращащ комуто трябва всичко написано на клавиатурата (keylogger). Нещо повече, не може да се има вяра дори на самия компютър, тъй като много производители вграждат чип за регистриране на последните няколко хиляди натискания на клавишите (hardware keylogger). Достатъчно е някой знаещ и можещ да ви открадне или конфискува машината и да прочете паметта на чипа. Оттам-нататък е безмислено да се говори за анонимност и защита на информацията.

Решението е да се ползва проверен хардуер със специално конфигурирана операционна система, която автоматично пуска Tor и прекарва насила целия интернет трафик през него. Тази система се нарича Tails и e създадена от същия екип, който прави Tor. Без съмнение това е най-защитеното решение към момента. Без съмнение и най-трудно за употреба в ежедневието.

Опонентите на този строг подход твърдят, че така се налага образователен и дори имуществен ценз. Безопасното общуване става привилегия за малък брой посветени, които имат знанията, времето и парите да си купят отделен компютър. Според тях са възможни компромиси и градация в мерките за сигурност според ситуацията. Така например, ако от локализирането на ваше съобщение зависи дали ще ви удари ракета въздух-земя не трябва да се допускат никакви компромиси. Ако обаче искате да покажете на обществото скандален вътрешен документ на частна компания, която умишлено нарушава правата на потребителите, можете да минете и с по-ниско ниво на защита, защото едва ли най-могъщите служби в света ще тръгнат да разкриват кой сте и откъде изпращате данните.

Има и друга логика в това средствата за защитено общуване да станат лесни за ползване и масови. Тя се открива в опитите на правителствата да забранят и ограничат използването на шифровъчните програми още при самото им създаване в началото на 90-те години. Управляващите правилно стигат до извода, че ако такива технологии станат масово достъпни, ресурсът за следене на държавата ще бъде многократно надвишен. Така ако на авторитарната тенденция за масово следене се отговори с масово използване на защитена комуникация, шансовете за отделния индивид да стане жертва на неправомерно проследяване намаляват.

Игра с криптокотка и мишка или анонимност и конфиденциалност за киберневежи

Cryptocat е относително нов проект на младия ливански програмист Надим Кобеиси. Идеята му е да вгради OTR комуникацията в самия браузър и да я направи максимално лесна за средния потребител. “Криптокотката” е програма с отворен код, която се разпространява под формата на плъгин и се инсталира с два клика на мишката. С още два клика се влиза в режим на защитен OTR чат, в който може да се водят частни и групови разговори.

Кобеиси и специализираното издание Wired, което популяризира Cryptocat бяха сериозно критикувани от хардлайнери в бранша за това, че създават у потребителите усещане за сигурност и недосегаемост, което може да се окаже измамно. Причината – всеки интернет браузър е сложна програма с много потенциално неизвестни пробойни, които обаче може да станат известни на хакери и служби. Според тези специалисти криптирането в браузъра е ненадеждно, опасно и трябва да се използват специализирани програми, за които вече видяхме, че не са толкова прости за инсталация и употреба.

“Ако някой хакер е толкова добър, че да се рови в паметта на вашия браузър, по-лесно ще му е да ви заложи keylogger и да прихване данните от която и да е програма” – смята обаче българският мрежов експерт Делян Делчев.

Факт е, че Cryptocat в комбинация с Tor е към този момент най-приемливото решение за едновременно защитена и анонимна комуникация, която е лесна за използване.

1. Свалете си Tor Browser Bundle, запишете го на флашка и го стартирайте оттам.

2. Отидете на адрес https://crypto.cat (внимавайте да е https, а не просто http)

3. Кликнете на лисицата. Разрешете инсталацията като кликнете на Allow, инсталирайте и рестартирайте браузъра.

4. След рестарта отидете на адрес: chrome://cryptocat/content/data/index.html .

5. Въведете име за разговора (пробвайте с Bivol) и някакъв псевдоним. И двете трябва да са на латиница. Кликнете на Връзка.

Ако всичко мине добре ще се отвори прозорец за генериране на криптиращ ключ, което отнема няколко секунди. След това се установява връзка със сървъра и се отваря черен прозорец за общия чат. Ако към него има включени и други потребители ще видите списък с имената им. При кликване на име на потребител отваряте прозорец за частен разговор само с него.

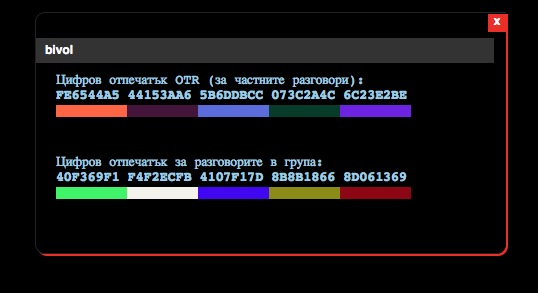

Важно е за сигурността при OTR разговорите да се уверите, че събеседникът ви е този, с когото искате да разговаряте, а не някой узурпатор. За целта трябва да използвате друг канал за удостоверяване, на който да съобщите на събеседника си и той на вас цифровия отпечатък, използван за криптиране на съобщенията.

Кликнете на малкото ключе горе вдясно, на екрана ще се появят групи от цифри, под които има цветови код. Съобщете цветовете на събеседника си примерно така: “кремаво, тъмнолилаво, светлозелено, яркочервено, слонова кост”. Той също трябва да ви съобщи неговите кодове и ако всичко е ОК, можете да се доверите на шифъра.

За анонимността на комуникацията се грижи Tor. Той може да ви се стори бавен в сравнение с нормалното браузване, но такава е цената за дългия, криволичещ и непроследим път на анонимното присъствие в Мрежата.

Добра идея е да оставите Tor включен дори да не използвате чата, и да го настроите да дели трафик с други потребители. Малък жест, който обаче ще помогне на някой беларуски или китайски дисидент да заобиколи цензурата в неговата държава. Колкото повече потребители има в Tor, толкова по-качествена и анонимна е връзката в тази мрежа.

За техническа помощ и обмен на мисли, заповядайте в нашия канал на име Bivol, където ще се постараем да има дежурен анонимен, бодлив доброволец.

Успех!

П.С. Непременно обновете разширението Cryptocat, ако сте го инсталирали преди 3-и юни 2013 г., тъй като в по-новите версии е корегиран бъг в сигурността на ключовете.

***

Ако намирате, че статията е интересна и полезна, можете да ни подкрепите, за да продължим да правим независима разследваща журналистика. If you find the article interesting and useful, you can support us to continue to do independent investigative journalism.

Включете се с Данъкъ Биволъ! Support Bivol

При възможност, станете наш редовен спомоществовател с опцията Месечен Данъкъ. Това ни помага да предвиждаме бъдещи разходи и да планираме дейността си за месеци напред.